ICMP(Internet Control Message Protocol),即互联网控制消息协议,是TCP/IP协议族中的关键组成部分。该协议主要负责在IP主机与路由器之间传递控制信息和错误报告,属于网络层协议,广泛应用于网络连通性检测与故障诊断。

常见的网络诊断工具如ping和traceroute,其底层实现均依赖于ICMP协议。通过该协议,系统能够判断目标设备是否可达,并进一步分析通信异常的原因。

ICMP工作原理

ICMP本质上是一种差错报告机制,它并不具备纠正传输错误的能力,而是将数据在传输过程中出现的问题反馈给源端设备。当IP数据包在网络中遇到问题时,中间节点会生成相应的ICMP消息并发送回源主机,帮助定位故障类型。

需要注意的是,ICMP无法精确指出链路中具体哪个节点发生故障,但它能明确报告错误原因,例如超时、不可达或参数异常等,从而辅助运维人员进行网络排查。

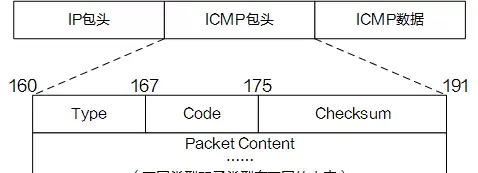

ICMP报文结构

每个ICMP消息都封装在IP数据报内部,作为其数据部分进行传输。同时,ICMP报文中通常包含引发该消息的原始IP头部信息,以便源设备识别对应的请求。

ICMP报文由三个固定字段构成,用于识别错误类别:

- Type:表示ICMP消息的类型。

- Code:对消息类型的进一步细分。

- Checksum:用于校验报文完整性的校验和字段。

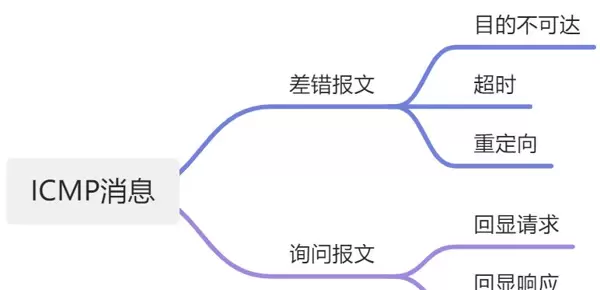

ICMP消息分类

| 类型值 | 功能描述 | 报文类别 |

|---|---|---|

| 3 | 终点不可达 | 差错报文 |

| 5 | 重定向 | 差错报文 |

| 11 | 超时 | 差错报文 |

| 12 | 参数异常 | 差错报文 |

| 8 / 0 | 回送请求 / 应答 | 询问报文 |

| 13 / 14 | 时间戳请求 / 回答 | 询问报文 |

注:根据RFC 6633规定,类型编号为4、10、9、15、16、17、18的ICMP报文已被弃用,不再推荐使用。

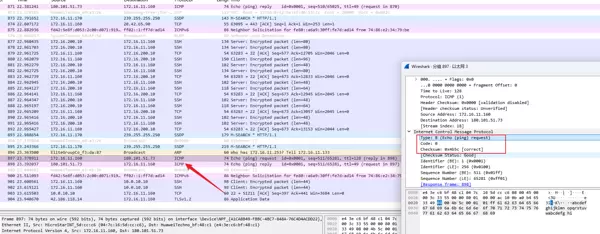

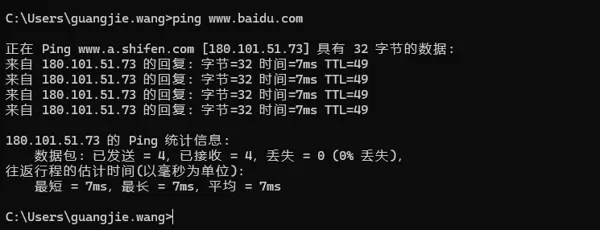

Ping命令的工作机制

Ping是一个常用的网络连通性测试工具,可用于验证本地设备与目标主机之间的通信状态。例如执行“ping www.baidu.com”即可检测当前设备是否成功接入互联网。

Ping的操作流程如下:

- 发送请求:用户发起ping命令后,系统构造一个ICMP回显请求报文,并发送至指定的目标IP地址。

- 接收响应:目标主机接收到该请求后,解析内容并返回一个ICMP回显应答报文。

- 延时计算:源设备记录从发出请求到收到应答的时间间隔,得出往返延迟(RTT)。

- 统计结果:程序汇总发送与接收的数据包数量,计算丢包率,提供网络质量参考。

ICMP的安全特性

为了避免ICMP消息引发网络风暴或被滥用,协议设计中引入了多项限制机制,在特定情况下不会生成差错报文,包括但不限于以下情形:

- 差错报文本身不会再触发新的ICMP差错响应。

- 目的地址为广播或多播地址的IP数据包。

- 非首个IP分片的数据包。

- 链路层以广播形式发送的数据帧。

- 源地址非单播地址的情况,如零地址、环回地址、广播地址或多播地址。

ICMP相关攻击及防范

由于ICMP协议本身较为简单且缺乏身份验证机制,因此常被攻击者利用进行恶意行为,其中最主要的形式是拒绝服务攻击(DoS),也称为ICMP泛洪攻击。

ICMP泛洪攻击:攻击者短时间内向目标网络发送大量ICMP请求报文,耗尽带宽资源,导致正常服务无法响应。

端口扫描类攻击:攻击者发送大量探测报文,诱使交换机或防火墙返回“目的地不可达”的ICMP响应。这些响应不仅消耗设备处理能力,还可能暴露内部开放端口信息,为后续精准攻击提供线索。

ICMP攻击防御策略

为降低ICMP攻击带来的风险,可采取以下防护措施:

报文限速:实施多层次速率控制,包括端口级、VLAN级以及全局限速,结合硬件芯片层面的流量抑制,有效防止ICMP泛洪。

合法性检查与无用报文过滤:对不符合规范的ICMP报文直接丢弃,例如TTL值为0的报文,或类型为15、16、17等已废弃的消息类型。

禁用不可达响应:配置设备在接收到不可达报文时不作回应,减少CPU资源消耗,提升系统稳定性。

雷达卡

雷达卡

京公网安备 11010802022788号

京公网安备 11010802022788号